-

728x90반응형

메모리 보호 기법 확인

1. ASLR(Address Space Layout Randomization

ASLR의 존재 여부는 Process의 정보를 담고있는 /proc/[PID]/maps 라는 파일을 확인.

만일 ASLR이 걸려있다면, maps 파일을 확인할 때마다 Stack이나 Library의 주소 영역이 매번 변함.

2. SSP(Stack Smashing Protector)

결과로는 SSP는 존재하지 않는다.

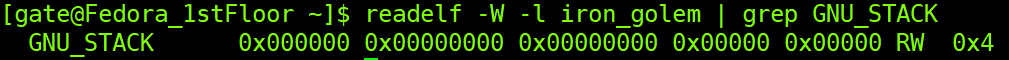

3. NX bit(Never eXecute bit)

NX bit가 걸려있어 Stack 에서의 임의의 코드 실행이 불가능하다.

4. PIE(Position Independent Executable)

결과로는 PIE는 존재하지 않는다.

5. ASCII-Armor

결과로는 ASCII-Armor가 걸려있어 Library 함수를 사용하기 쉽지 않다.

728x90반응형'OS > Linux' 카테고리의 다른 글

[ftz] hacker school level20 풀이 (0) 2020.04.28 [ftz] hacker school level19 풀이 (0) 2020.04.28 [ftz] hacker school level18 풀이 (0) 2020.04.28 [ftz] hcaker school level17 풀이 (0) 2020.04.28 [ftz] hacker school level16 풀이 (0) 2020.04.28