-

728x90반응형

Free Training Zone level16 풀이

1. cat를 사용하여 hint 출력

코드를 살펴보면 level15와 유사하며 buf 오버플로우를 이용하여 *call 포인터 변수에

shell 함수 주소를 전달하여 shell 함수에서 호출되는 system함수로 level16 shell 에

접근할 수 있다.

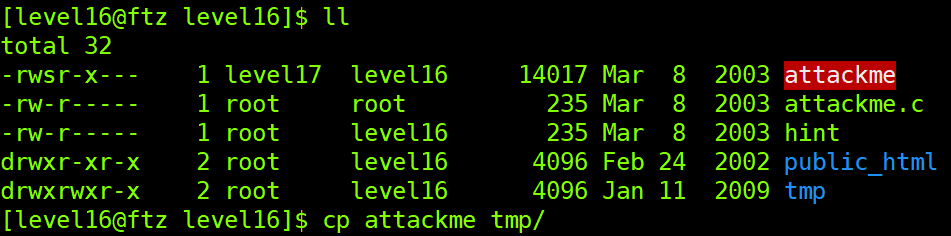

2. attackme 복사

attackme 파일을 쓰기권한이 있는 tmp 디렉터리로 복사한다.

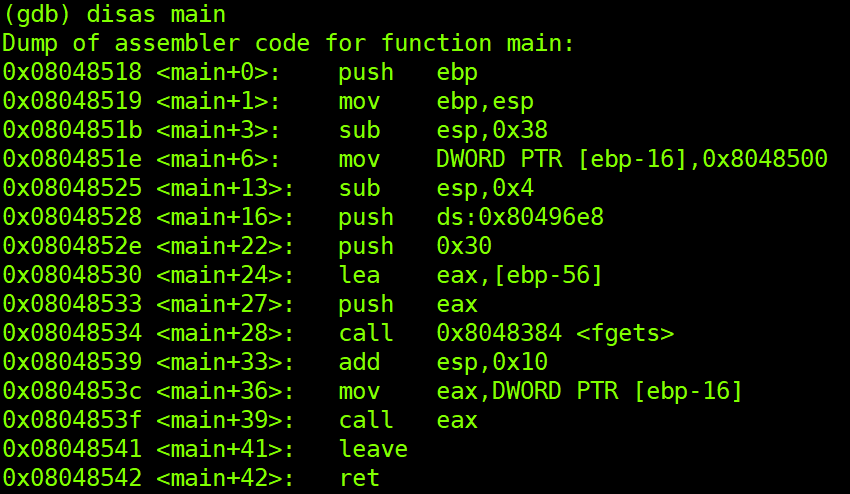

3. gdb 분석

위 disassembler 코드를 스택으로 표현하면 아래와 같다.

다음은 shell 함수의 시작 주소이다.

4. 페이로드 코드 작성

*call 변수에 shell 시작 주소인 0x080484d0을 전달하면 level17 Password를 획득할 수 있다.

728x90반응형'OS > Linux' 카테고리의 다른 글

[ftz] hacker school level18 풀이 (0) 2020.04.28 [ftz] hcaker school level17 풀이 (0) 2020.04.28 [ftz] hacker school level15 풀이 (0) 2020.04.28 [ftz] hacker school level14 풀이 (0) 2020.04.28 [ftz] hacker school level13 풀이 (0) 2020.04.28