-

728x90반응형

Free Training Zone level8 풀이

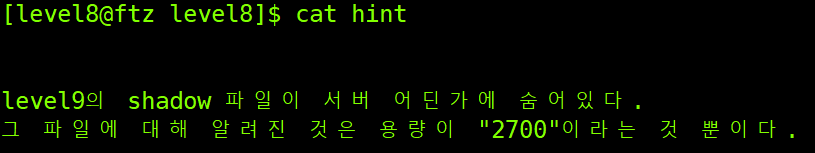

1. cat 명령을 사용하여 hint 출력

2. find 파일 사이즈 옵션으로 파일 찾기

size 옵션에 2700c 에서 c는 byte 단위를 의미한다.

(b: 블록단위, c: byte, k: kbyte, w: 2byte 워드)

find명령 리스트중 의심되는 파일을 분석해보니 정확하게 2700사이즈로 나온다.

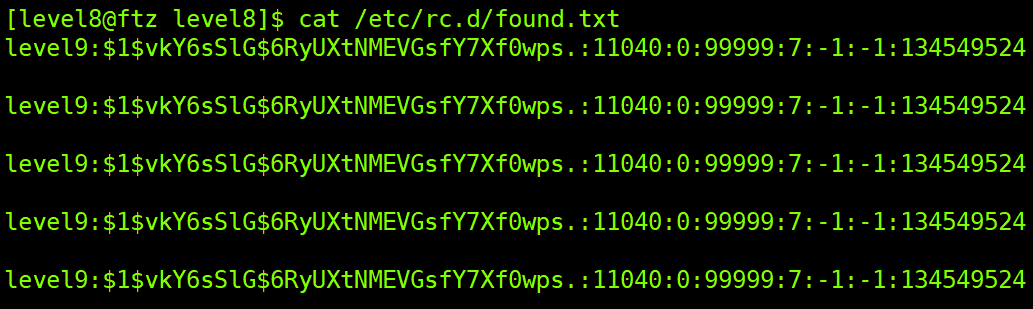

3. found.txt 출력

found.txt 를 출력해보면 hash로 암호화된 level9 passwd 정보가 출력된다.

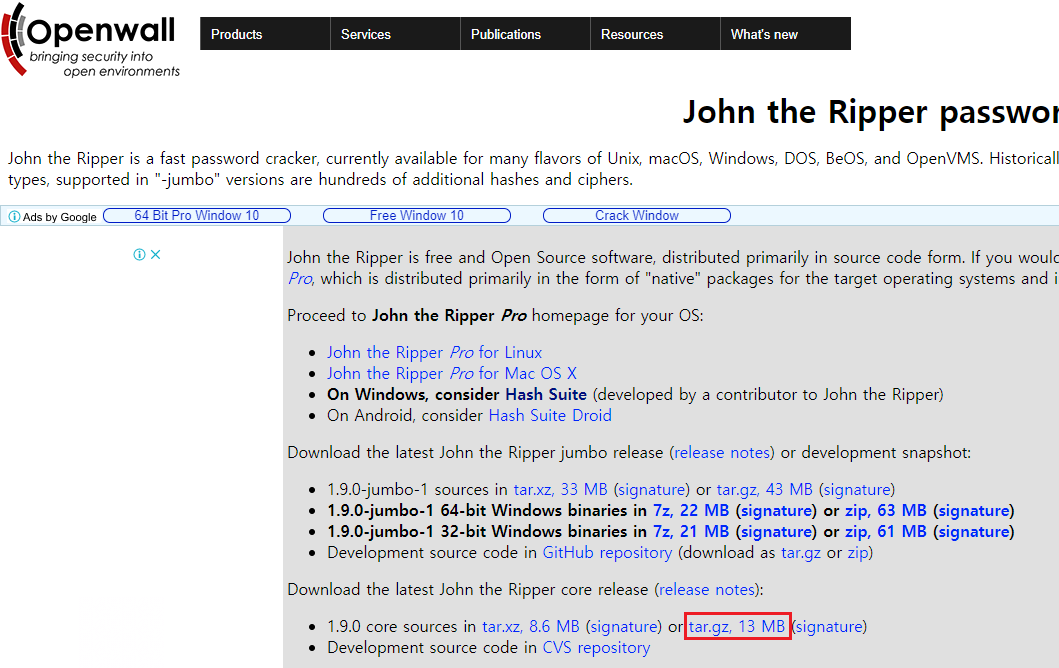

4. password crecker 설치

John the Ripper password cracker

John the Ripper password cracker John the Ripper is a fast password cracker, currently available for many flavors of Unix, macOS, Windows, DOS, BeOS, and OpenVMS. Historically, its primary purpose is to detect weak Unix passwords. These days, besides many

www.openwall.com

위 링크에서 아래 빨간 박스 부분의 링크를 복사한다.

root 권한으로 접속하여 wget 명령을 사용하여 아래와 같이 John the Ripper를 다운로드 한다.

아래와 같이 gzip -d 옵션을 사용하여 압축을 해제한다.

아래와 같이 tar -xvf 옵션을 사용하여 tar을 해제한다.

위 과정을 한번에 하려면 tar -zxvf 옵션을 사용하면 된다.

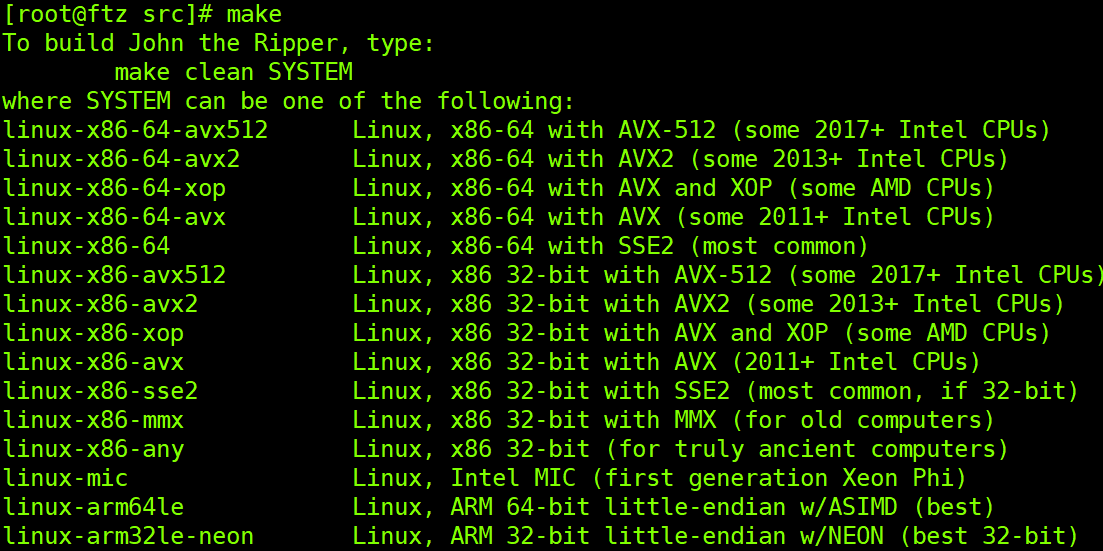

make 명령을 사용하여 지원가능한 시스템 확인.

make linux-x86-64 명령을 사용하여 make !

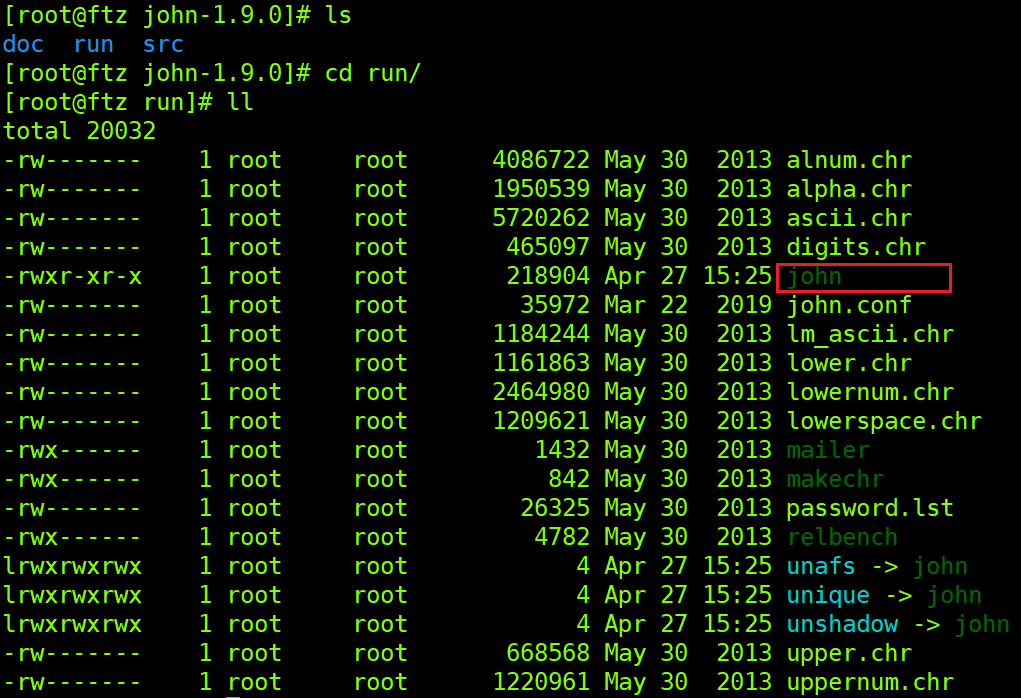

run 디렉터리로 이동하여 john 파일이 생성되었는지 확인한다.

john 명령을 사용하여 /etc/rc.d/found.txt를 크랙하면 아래와 같이 password가 출력 된다.

728x90반응형

728x90반응형'OS > Linux' 카테고리의 다른 글

[ftz] hacker school level10 풀이 (0) 2020.04.27 [ftz] hacker school level9 풀이 (0) 2020.04.27 [ftz] hacker school level7 풀이 (0) 2020.04.27 [ftz] hacker school level6 풀이 (0) 2020.04.27 [ftz] hacker school level5 풀이 (0) 2020.04.27