-

728x90반응형

Free Training Zone level9 풀이

1. cat를 사용하여 hint 출력

2. bof 코드 작성 및 컴파일

usr/bin/bof 에 다한 권한이 없음으로 tmp 디렉터리에 hint와 같은 코드를 작성하여 컴파일 하였다.

3. gdb를 이용한 disassmbly 디버깅

- gdb 명령

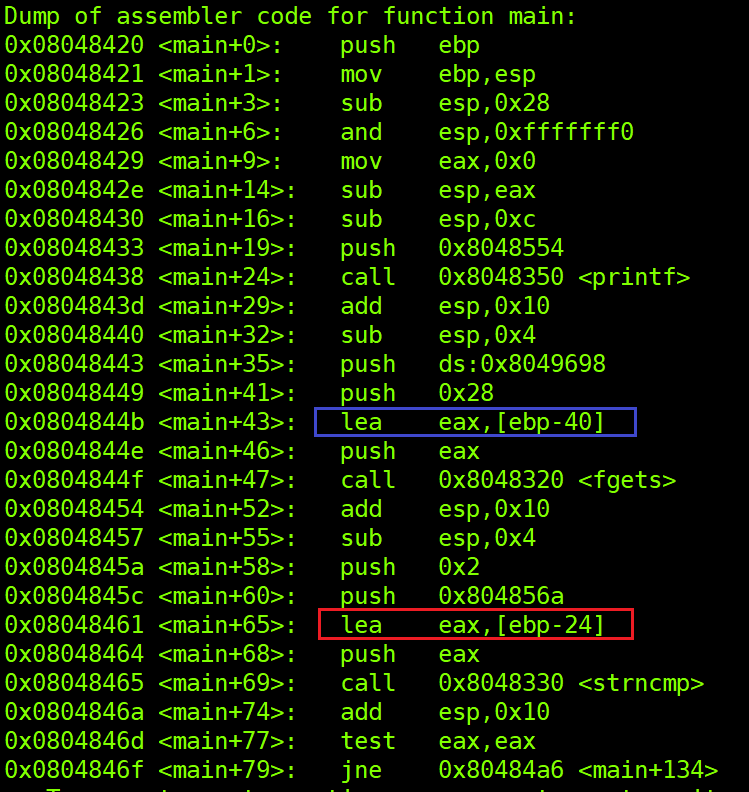

- main function

eax, [ebp-40] 은 buf의 시작 주소가 되고 eax, [ebp-24]는 buf2의 시작 주소가 된다.

40 - 24 = 16으로 buf 이후 dummy가 16byte 존재한다.

아래와 같이 python 을 이용하여 16byte 값을 "A"로 채워준뒤 "go"를 입력하면 오버플로우가 발생하여

buf2에 "go"가 들어가게 된다.

728x90반응형

728x90반응형'OS > Linux' 카테고리의 다른 글

[ftz] hacker school level11 풀이 (0) 2020.04.27 [ftz] hacker school level10 풀이 (0) 2020.04.27 [ftz] hacker school level8 풀이 (0) 2020.04.27 [ftz] hacker school level7 풀이 (0) 2020.04.27 [ftz] hacker school level6 풀이 (0) 2020.04.27